25 января 2014

В 2013 году троянцы-энкодеры стали настоящим бедствием

В 2013 году массовое распространение троянцев семейства Trojan.Encoder, шифрующих файлы на компьютерах пользователей и требующих деньги за их расшифровку, приобрело масштабы самого настоящего бедствия. В течение года вирусные базы Dr.Web пополнились более 200 новыми модификациями энкодеров, а география распространения этих угроз значительно расширилась. Наметились и некоторые изменения в используемых злоумышленниками технологиях: прежде всего, для шифрования файлов стали использоваться более сложные алгоритмы, вследствие чего расшифровать данные, пострадавшие от действия некоторых модификаций Trojan.Encoder, становится невозможно. Кроме того, поиск потенциальных жертв стал вестись более целенаправленно. Например, злоумышленники прикрепляли вредоносные файлы к анкетам соискателей на должность бухгалтера и рассылали такие письма в компании, предлагавшие соответствующие вакансии. В подобных случаях могли быть зашифрованы весьма важные для жертвы файлы, содержащие, например, бухгалтерские расчеты, что повышало для злоумышленников шанс получить выкуп.

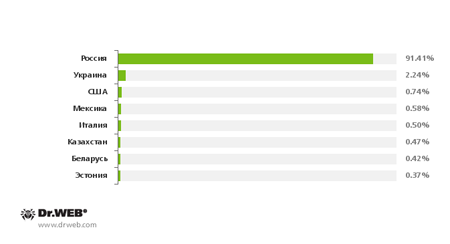

Всего в течение 2013 года в компанию «Доктор Веб» обратилось более 6 700 жертв троянцев-шифровальщиков. Помимо российских пользователей, во многих случаях пострадавшими оказывались жители иных стран — преимущественно из Украины, других бывших республик СССР, из США, Италии и стран Латинской Америки, хотя россияне составляли все же подавляющее большинство. Статистика обращений жертв троянцев-энкодеров по странам представлена на следующей диаграмме.

Статистика обращений в службу технической поддержки компании «Доктор Веб» жертв троянцев-энкодеров по странам

В среднем специалисты компании ежесуточно обрабатывали от 20 до 35 поступающих заявок на расшифровку файлов. Динамика обращений в службу технической поддержки компании «Доктор Веб» за помощью в расшифровке файлов в период с апреля по декабрь 2013 года показана на представленном ниже графике.

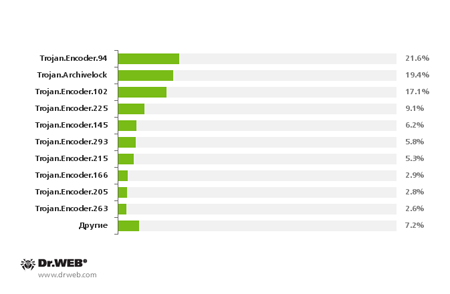

Наиболее распространенный шифровальщик — Trojan.Encoder.94 — известен специалистам еще с 2010 года. Он шифрует только некоторые типы файлов, расположенных на дисках компьютера, при этом у данного троянца насчитывается самое большое (более 400) количество модификаций. Другой весьма распространенный энкодер, Trojan.Archivelock, стал известен в апреле 2012 года. Его особенность заключается в том, что эта вредоносная программа использует для шифрования файлов стандартный архиватор WinRAR. В целях распространения угрозы злоумышленники применяю! т метод перебора паролей для достѡ па к компьютеру жертвы по протоколу RDP. Подключившись к атакуемой рабочей станции, киберпреступники запускают на ней троянца, который помещает пользовательские файлы по заранее составленному списку в защищенные паролем самораспаковывающиеся архивы, а исходные данные уничтожает с помощью специальной утилиты — восстановление удаленных файлов после этого становится невозможным. Среди пострадавших от этой угрозы большое количество составляют жители Испании и Франции.

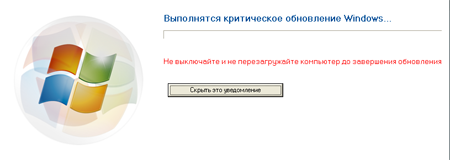

Trojan.Encoder.102 (более 17% случаев заражения) — также довольно старая вредоносная программа, первые образцы которой известны с 2011 года. Весьма распространенной угрозой является Trojan.Encoder.225 — он может проникнуть на атакуемый компьютер вместе с использующими уязвимость CVE-2012-0158 RTF-файлами, вложенными в сообщения электронной почты. В процессе шифрования файлов троянец пытался выдать себя за обновление Windows, демонстрируя на экране соответствующее окно.

Также в течение года было зафиксировано множество обращений от жертв троянских программ Trojan.Encoder.205 и Trojan.Encoder.215 — в совокупности они составляют более 8% от общего числа инцидентов. Как правило, заражение происходит с использованием массовой рассылки сообщений электронной почты, содержащих эксплойт для одной из уязвимостей (CVE-2012-0158). С использованием этого эксплойта на компьютер жертвы проникает троянец-загрузчик, который, в свою очередь, скачивает и устанавливает энкодер. Обе модификации трояС ца используют довольно примитивный потоковый алгоритм шифрования, при этом из-за недостатков реализации троянца пользовательские данные порой не могут расшифровать даже сами злоумышленники. Вместе с тем этот алгоритм без труда поддается расшифровке специалистами «Доктор Веб». Наиболее популярные модификации троянцев-шифровальщиков, получившие широкое распространение в 2013 году, представлены на следующей диаграмме.

Наиболее распространенные модификации троянцев-шифровальщиков в 2013 году

Новости по теме

|

|

|

|

|

|

31 мая 2017

Mirobase 8 рекомендован для предприятий всех форм собственности, включая государственную.

|

|

|

|

|

|

|

|