28 января 2014

Угрозы в магазине приложений Google Play

Хотя официальный магазин приложений ОС Android – Google Play – считается одним из самых безопасных источников программного обеспечения для мобильных Android-устройств, он по-прежнему не может гарантировать стопроцентного отсутствия в нем зловредных или потенциально опасных приложений. Подтверждением этому являются зафиксированные в 2013 году случаи появления в нем киберугроз.

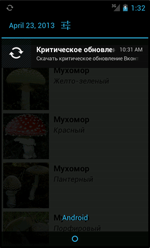

Например, в апреле был обнаружен целый ряд программ, содержащих вредоносный рекламный модуль Android.Androways.1.origin, который демонстрировал пользователям рекламу, приводящую к загрузке троянских программ. Данный модуль был создан злоумышленниками под видом вполне обычной рекламной системы, демонстрирующей разнообразные информационные сообщения и позволяющей создателям игр и приложений зарабатывать на своих программных продуктах, интегрируя в них данный модуль. Как и многие легальные рекламные платфоѡ мы, Android.Androways.1.origin был способен демонстрировать push-уведомления, выводимые в панель состояния операционной системы, однако в этих сообщениях могли отображаться заведомо ложные предупреждения о необходимости загрузки обновлений для тех или иных программ. Согласившись на загрузку такого «обновления» пользователи подвергались риску стать жертвой мошенников, установив одного из троянцев семейства Android.SmsSend.

Кроме того, троянский рекламный модуль Android.Androways.1.origin мог выполнять команды, поступающие с удаленного сервера, а также загружать на него конфиденциальную информацию, такую как номер сотового телефона, код оператора и IMEI мобильного устройства. Общее число пострадавших от него пользователей могло превысить 5,3 миллиона человек, что стало одним из крупнейших случаев заражения Android-устройств вредоносными приложениями, которые распространялись с использованием каталога Google Play за все время его существования.

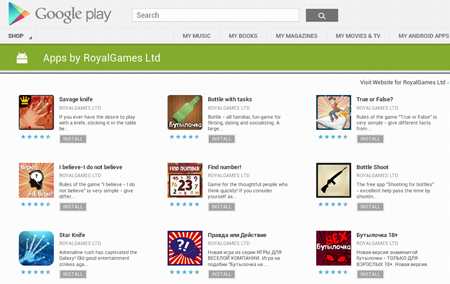

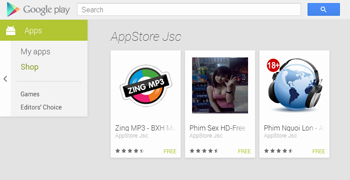

Летом 2013 года специалистами компании «Доктор Веб» было выявлено несколько приложений от вьетнамского разработчика, которые позиционировались им как мультимедийные проигрыватели, однако на самом деле являлись троянцами-носителями, содержащими вредоносные программы семейства Android.SmsSend. Минимальное число загрузок этих «дропперов», внесенных в вирусную базу как Android.MulDrop, Android.MulDrop.1 и Android.MulDrop.2, на момент обнаружения составляло более 11 тысяч.

При запуске вредоносные приложения предлагали пользователям получить доступ к запрошенному контенту, после чего извлекали скрытых троянцев и начинали процесс их установки. В дальнейшем проинсталлированные СМС-троянцы, получившие по классификации компании «Доктор Веб» имена Android.SmsSend.513.origin и Android.SmsSend.517, выполняли отправку коротких сообщений с премиум-тарификацией, что влекло за собой незапланированные финансовые траты.

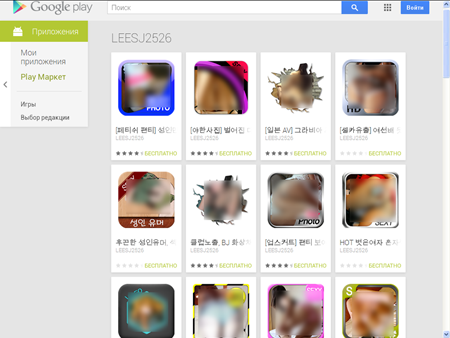

А в декабре было выявлено 48 программ, представлявших собой сборники изображений, суммарное число загрузок которых превысило 12 тысяч. После запуска эти приложения работали должным образом, однако помимо задекларированных возможностей они скрытно передавали на удаленный сервер информацию о номерах мобильных телефонов жертв. Интересной особенностью указанных троянцев, внесенных в вирусную базу Dr.Web как Android.Spy.51.origin, являлась их заинтересованность только в номерах, принадлежащих южнокореС ским абонентам. Это, в совокупности с названиями приложений, а также их описаниями на корейском языке, позволило предположить, что главной аудиторией, для которой предназначались данные программы, были жители Южной Кореи. Полученные номера телефонов в дальнейшем могли быть использованы в маркетинговых целях, для перепродажи третьим лицам, включая рекламные компании и даже киберпреступников, способных организовать фишинг-атаки.

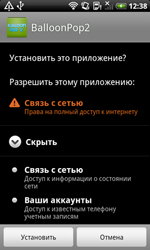

Помимо этого, в декабре было обнаружено еще две угрозы, размещенные в каталоге Google Play. Ими стали троянец Android.WhatsappSpy.1.origin, а также потенциально опасная программа Program.Bazuc.1.origin.

Первая угроза представляла собой простое игровое приложение, которое незаметно для пользователей Android-устройств загружало на сервер разработчика троянца базу данных, содержащих сохраненные сообщения мессенджера WhatsApp для ОС Android. Кроме того, вредоносная программа передавала на сервер изображения, а также номер телефона, связанные с учетной записью клиента сервиса. В дальнейшем любой желающий мог получить доступ к переписке интересующего его пользователя, введя на веб-сайте автора Android.WhatsappSpy.1.origin соответствующий мобильн! ый номер. Несмотря на то, что данное приложение позиционировалось как безобидное средство создания резервной копии переписки из программы WhatsApp, потенциальный риск его недобросовестного использования вынудил корпорацию Google удалить эту программу из каталога Google Play. Тем не менее она доступна для загрузки с официального сайта ее разработчика, поэтому многие пользователи все еще рискуют стать жертвами шпионажа со стороны злоумышленников.

|

|

|

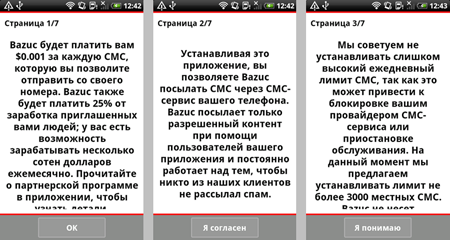

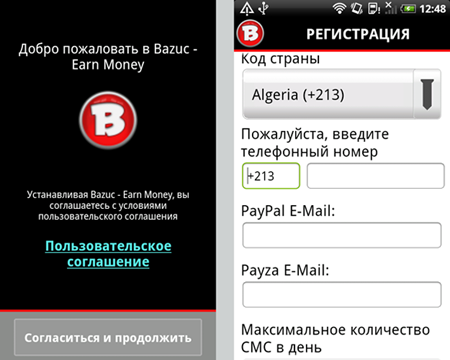

Второе опасное приложение под названием Bazuc позволяло пользователям зарабатывать на предоставлении ему доступа к отправке рекламных и информационных СМС-сообщений со своего мобильного номера. По замыслу разработчика Program.Bazuc.1.origin, использование программы должно было осуществляться владельцами Android-устройств, имеющими тарифный план с безлимитным объемом СМС-сообщений, однако в случае отсутствия такового беспечные пользователи рисковали получить огромные счета за тысячи отправленны! х СМС, столкнуться с блокировкой абонентского счета или же с претензиями со стороны получателей сообщений, т. к. те имели возможность увидеть телефонный номер отправителя.

Эти и другие случаи в очередной раз показывают, что, несмотря на усилия корпорации Google по обеспечению безопасности официального каталога Android-приложений, он все еще может содержать самые разнообразные угрозы, поэтому пользователи Android-устройств должны проявлять осторожность при установке малоизвестных или вызывающих подозрение программ.

Новости по теме

|

|

|

31 мая 2017

Mirobase 8 рекомендован для предприятий всех форм собственности, включая государственную.

|

|

|

|

|

11 сентября 2015 | ESET

Специальное предложение на продукты ESET и Mirobase

|

|

22 декабря 2014

Компания Kaspersky Lab обнаружила новую опасную угрозу для пользователей систем онлайн-банкинга. Вредонос Chthonic, являющийся модификацией печально известного банковского троянца ZeuS, может атаковать клиентов более 150 банков и 20 платежных систем в 15 странах мира. Наибольший удар пришелся на РФ, Великобританию, Испанию, США, Италию и Японию.

|

|