28 января 2014

Защита для виртуальных систем

Согласно прогнозам IDC, уже в 2014 году число виртуальных машин пересечет отметку в 18 миллионов, вдвое превысив количество физических устройств. Такое быстрое развитие виртуализации аналитики поясняют, прежде всего, преимуществами этой технологии. Виртуализация позволяет снизить затраты на содержание IT-инфраструктуры, более эффективно управлять ею и гарантировать повышенный уровень безопасности. Свыше 75% компаний, использующих виртуализацию, считают данное направление приоритетным в развитии IT-инфраструктуры. Стремительно растет и число виртуализированных десктопов – VDI.

По принципу своей работы виртуальные машины напоминают физические. Поэтому для киберпреступников, атакующих корпоративные сети с целью хищения денег или конфиденциальной информации, привлекательны как виртуальные, так и физические узлы. Вот почему виртуальные машины точно так же нуждаются в эффективной защите от целевых атак и прочих компьютерных угроз, как и физические, утверждают эксперты «Лаборатории Касперского».

Виртуальная система и физическая: в чем отличия?

Хотя для большинства программных приложений виртуальные машины ничем не отличаются от физических, особенности все же есть. И эти особенности приходится учитывать разработчикам.

- Обычно жизненный цикл виртуальной рабочей станции короче, чем физической. Особенно это справедливо для виртуальных машин, работающих на базе технологии VDI (Virtual Desktop Infrastructure).

- Рабочая станция, представляющая собой один физический узел, обычно задействует около 10-20% своей вычислительной мощности. Но если речь идет о физическом сервере, на котором размещается несколько (а бывает и 10-15) виртуальных машин, то потребление ресурсов процессора доходит до 90-95%.

Для более оптимальной защиты виртуальных сред, особо если речь идет о виртуализированных десктопах, требуется иной подход. Традиционные средства обеспечения IT-безопасности при работе с VDI могут оказаться неэффективными. Здесь многие эксперты указывают на следующие факторы. Во-первых, с точки зрения системного администратора, виртуальные рабочие станции удобно собирать в единую группу, чтобы контролировать их активность и эффективно управлять ими. Во-вторых, при появлении новых виртуальных узлов в сети необходимо быстро подключать их к системе управления и обеспечивать их безопасность. Далее, после завершения жизненного цикла виртуальной машины ее необходимо оперативно удалить из панели управления. Только в этом случае ИТ-администратор будет располагать самыми актуальными сведениями о состоянии ИТ-инфраструктуры. Очень важно, что виртуальные рабочие станции не должны одновременно выполнять ресурсоемкие задачи, такие как проверка жесткого диска с целью защиты от вредоносов, поскольку это может вызвать так называемый «антивирусный шторм», то есть слишком высокую нагрузку на хост-систему.

Иными словами, качественный продукт должен уметь разнести во времени запуск задач на виртуальных узлах сети, работающих на одной хост-системе. Ресурсоемкие задания могут выполняться виртуальными машинами в разное время, что дает возможность оптимально распределять нагрузку на систему.

Если резюмировать, то для среды VDI требуется решение, способно надежно защищать виртуальные узлы от актуальных киберугроз, оптимизировать нагрузку на систему и упрощать работу администратора.

Методики использования агентов

Применение традиционных агентских антивирусов не всегда приемлемо в условиях виртуализации. Для обхода этой проблемы производители разработали три основных метода: классический, безагентский и гибридный.

Первый заключается в работе по традиционной схеме с использованием обычных антивирусных агентов, которые нужно своевременно обновлять и настраивать. Вместе с тем производители стараются предоставить в своих продуктах новые функции для оптимизации запуска агентов в виртуальной среде.

Суть безагентского (также называемого новаторским) метода состоит в использовании специального программного интерфейса для контроля виртуальных машин (ВМ) через гипервизор. Само антивирусное решение работает через этот интерфейс, а вся защита располагается на специализированной ВМ. Такой подход дает возможность отказаться от использования антивирусных клиентов на виртуальных машинах, однако имеет ограничения по контролю работы оперативной памяти.

Гибридный метод является наиболее универсальным, поскольку его применение предполагает использование максимально легковесных и простых для исполнения агентов, однако главная работа по аналитике угроз на виртуальных компьютерах осуществляется на специальной ВМ, выделенной для задач антивирусной защиты. Этот подход очень эффективен, но по некоторым параметрам уступает первым двум технологиям.

Предложения вендоров

О том, что средства защиты для виртуальных сред должны учитывать их особенности, производители антивирусных средств осознали уже давно. Поэтому специализированные продукты для защиты виртуальных сред или оптимизированные версии универсальных продуктов выпустили едва ли не все антивирусные вендоры.

Так, «Лаборатория Касперского» выпустила Kaspersky Security для виртуальных сред, который использует безагентскую технологию. В этом решении используется специально выделенное виртуальное устройство безопасности (Virtual Security Appliance), которое обеспечивает централизованную защиту всех ВМ, размещенных на хост-сервере, на файловом и сетевом уровнях. Продукт тесно интегрирован с продуктами VMware (VMWare vShield Endpoint и VMWare vCloud Security). Специальная технология Shared Сache позволяет избежать дублирование проверки одинаковых файлов, размещенных на разных виртуальных машинах, тем самым снижается нагрузка на виртуальную инфраструктуру. Важно отметить, что новые физические и виртуальные машины в составе корпоративной сети обнаруживаются автоматически, Kaspersky Security объединяет их в отдельные группы для максимального удобства работы с виртуальной инфраструктурой.

Кроме того, решение «Лаборатории Касперского» автоматически определяет временные (non-persistent) виртуальные машины, жизненный цикл которых завершился, и удаляет их из консоли управления. Это позволяет администратору в любой момент получать самую актуальную информацию о состоянии защиты IT-инфраструктуры. Кроме того, администраторы могут регулировать настройки безопасности в зависимости от параметров виртуальной среды и текущей нагрузки на хост-сервер. Схема лицензирования таких продуктов выбирается по числу ВМ или по числу ядер процессоров.

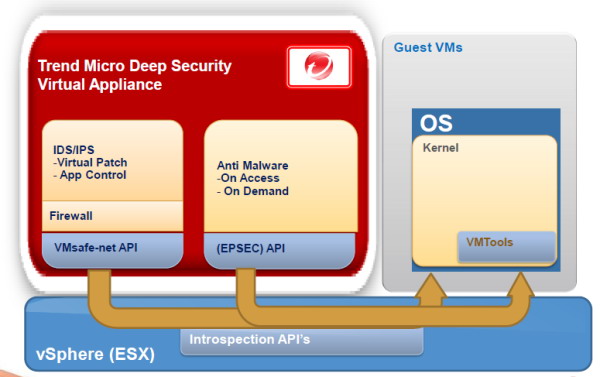

Продукт Trend Micro Deep Security также использует безагентский режим. Виртуальный шлюз безопасности берет на себя функции антивируса для всех ВМ, контролируя через программный интерфейс гипервизора операции ввода-вывода в рамках дисковой подсистемы. Если платформа виртуализации не позволяет использовать безагентский антивирус, можно применить альтернативный вариант, то есть инсталлировать агенты. Особенность работы приложения в этом режиме состоит в широком спектре операций контроля за счет мониторинга памяти. Рекомендуемая платформа развертывания — среда виртуализации VMware, хотя возможна установка и в других системах.

А вот в решении Symantec Endpoint Protection эксплуатируется классический подход с применением агентов, но при этом значительно улучшено сканирование виртуальных машин за счет технологии InSight Cache. Специально оптимизированный планировщик запуска сканирований автоматически распределяет их по времени. Модуль Shared Insight Cache позволяет избежать дублирования проверки одинаковых файлов, благодаря чему уменьшается потребление ресурсов и общее время сканирования. Продукт Endpoint Protection от Symantec автоматически определяет гипервизор, на базе которого работает клиент на виртуальной платформе. Стоит отметить, что данное приложение не зависит от платформы виртуализации, поскольку не использует специальных программных интерфейсов гипервизора.

Компания McAfee (принадлежащая Intel и недавно переименованная в Intel Security) в своей разработке Management for Optimized Virtual Environments (MOVE) AntiVirus сделала ставку на гибридный подход, специально адаптированный под виртуальную среду. Выделенный виртуальный сервер принимает от агентов-коннекторов в виртуальных машинах информацию для сканирования. Благодаря подобной гибридной архитектуре продукт поддерживает платформы виртуализации Citrix XenServer, VMware ESX/ESXi и HyperV.

Публикации по теме

|

|

|

29 апреля 2014

Многие компании закупают за свой счет мобильные гаджеты для сотрудников, часто бывающих в командировках. В этих условиях у ИТ-службы появляется насущная необходимость контролировать устройства, которые имеют доступ к корпоративным данным, но при этом находятся за пределами периметра корпоративной сети.

|

|

28 февраля 2014

Как известно, десять лет назад появился первый в мире мобильный вирус Cabir. Он был разработан для заражения телефонов Nokia Series 60, атака заключалась в появлении слова «Caribe» на экранах заражённых телефонов. Современные вирусы для мобильных устройств гораздо более опасны и многообразны.

|

|

28 января 2014

По принципу своей работы виртуальные машины напоминают физические. Поэтому для киберпреступников, атакующих корпоративные сети с целью хищения денег или конфиденциальной информации, привлекательны как виртуальные, так и физические узлы.

|

|

30 декабря 2013

Решения для защиты конечных точек появились на рынке не так давно, фактически после начала массового развертывания в компаниях локальных сетей. Прообразом этих продуктов послужил обычный антивирус для защиты персонального компьютера.

|

|