30 ноября 2013

IPS: сенсоры выявления угроз в системе защиты

Системы обнаружения вторжений или IDS (Intrusion Detection System) появились не так давно, по крайней мере если сравнивать их с антивирусами или файрволами. Возможно по этой причине службы информационной безопасности не всегда считают нужным внедрять эти решения, уделяя основное внимания другим системам в области ИБ. А ведь практическая польза от IDS существует и она довольно существенна.

В отличие от межсетевых экранов, которые функционируют на базе заранее определенных политик, IDS служат для мониторинга и выявления подозрительной активности. Таким образом, IDS можно назвать важным дополнением для инфраструктуры сетевой безопасности. Именно с помощью системы обнаружения вторжений администратор сможет детектировать неавторизованный доступ (вторжение или сетевую атаку) в компьютерную систему или сеть, и предпринять шаги по предотвращению атаки.

В целом, благодаря IDS, представляющем собой программное или аппаратное решение, администратор сможет не только обнаружить вторжение или сетевую атаку, но и спрогнозировать возможные будущие атаки и найти уязвимости для предотвращения их вторжения. Ведь атакующий предварительно выполняет ряд действий, таких как сетевое сканирование для обнаружения уязвимостей целевой системы. Кроме того, служба ИТ сможет документировать существующие угрозы и локализировать источник атаки по отношению к локальной сети: внешние или внутренние атаки.

От обнаружения вторжений – к предотвращению

В свою очередь, системы предотвращения IPS (Intrusion Prevention System) появились на базе IDS, то есть каждая IPS включает в себя модуль IDS. По своим функциям они довольно схожи, но есть и отличие, оно состоит в том, что заключается в том, что первая система – это «пассивное» решение, которая занимается мониторингом сетевых пакетов, портов, сравнивает трафик с определенным набором правил и оповещением при обнаружении вредоносностей, в то время как IPS блокирует его при попытках проникновения в сеть. В случае риска вторжения сетевое соединение отключается, либо блокируется сессия пользователя с остановкой доступа к ІР-адресам, аккаунту, сервису или приложению.

Кроме того, чтобы отвести угрозу атаки, IPS-устройства способны провести перенастройку межсетевого экрана или маршрутизатора. Некоторые решения также используют накатывание новых патчей при повышенной уязвимости хоста. Тем не менее, необходимо признать, что технологии IDS/IPS не делают систему абсолютно безопасной.

Особенности архитектуры

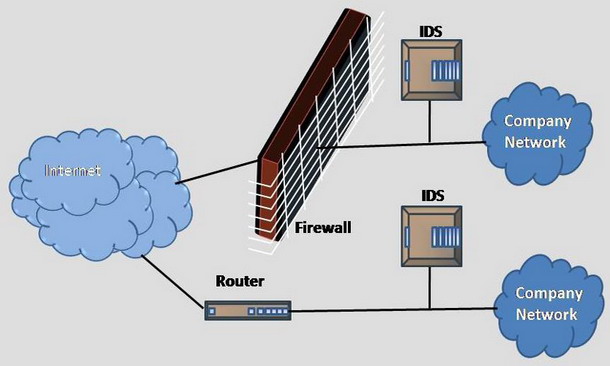

При развертывании систем IPS используется четыре основных технологии. Первая – это установка выделенных устройств по периметру корпоративной сети, а также внутри нее. Как правило, IPS интегрирована в инфраструктуру, поскольку такой вариант намного выгоднее автономного решения. Прежде всего, потому что стоимость интегрированного устройства ниже цены автономного (stand-alone) устройства, да и стоимость внедрения ниже. В-третьих, выше надежность, так как в цепочке прохождения трафика отсутствует дополнительное звено, подверженное отказам.

Как правило, IPS интегрируют в маршрутизатор, тогда система получает доступ к анализируемому трафику. Это вторая используемая технология. Однако у этого варианта есть недостаток: интегрированная в маршрутизатор IPS способна отражать атаки только на периметре сети. Поэтому, чтобы защитить внутренние ресурсы, механизмы предотвращения атак внедряют в коммутаторы локальной сети.

Системы IDS/IPS устанавливаются по периметру корпоративной сети

Третий форпост IPS связан с быстро растущей популярностью беспроводных технологий. Поэтому системами IPS сегодня активно оснащают и точки беспроводного доступа. Подобные решения, помимо обнаружения и предотвращения различных атак, способны находить несанкционированно установленные точки доступа и клиентов.

Еще одним рубежом обороны является рабочая станция или сервер. В этом случае система IPS на рабочей станции или сервере устанавливается как прикладное ПО поверх ОС и называется Host IPS (HIPS). Подобные решения выпускаются множеством производителей. Например, можно отметить продукты McAfee Host Intrusion Prevention for Desktops, McAfee Host Intrusion Prevention for Servers, Trend Micro Enterprise Security Suites, Trend Micro Enterprise Security for Endpoints и другие.

Использование системы Host IPS ведет к сокращению частоты установки критических обновлений, помогает защищать конфиденциальные данные и выполнять регулятивные требования и предписания. Она сочетает в себе систему предотвращения вторжений (IPS) на основе анализа поведения и сигнатур, брандмауэр, имеющий функцию отслеживания состояния соединений, и механизм блокирования приложений с целью защиты всех конечных точек — настольных ПК, ноутбуков и серверов — от известных и неизвестных угроз.

Основные ошибки при внедрении

Системы IDS/IPS – это довольно сложный инструмент, требующий определенной квалификации при внедрении и постоянного внимания во время эксплуатации. Если этого не делать, то системы часто будут генерировать ложный сигнал, ошибочно определяя трафик как вредоносный.

Чтобы системы предотвращения вторжений работала надежно, требуется произвести настройку точности. Кроме того, устройство необходимо перманентно подстраивать при изменении конфигурации сети, а также к новым угрозам, появившимся в сети.

Эксперты называют семь основных ошибок при развертывании и эксплуатации систем Host IDS/IPS.

Во-первых, нельзя блокировать сигнатуры среднего и высокого уровня опасности без предварительного анализа собранных данных. Вместо этого рекомендуется заблокировать только сигнатуры высокого уровня опасности. Это обеспечит защиту от наиболее серьезных уязвимостей при небольшом числе ложных событий. В свою очередь, сигнатуры среднего уровня опасности работают по поведенческому алгоритму и обычно требуют обязательной предварительной настройки.

Во-вторых, нельзя использовать во всех системах одни и те же политики. Вместо этого надо разделить ПК на группы по приложениям и привилегиям, начиная с создания стандартных профилей для самых простых систем.

В-третьих, не рекомендуется проводить слишком мало тестов для выявления мнения пользователей. Необходимо выбрать несколько важных групп пользователей и провести пробные испытания с пользователями, которые готовы поделиться своим мнением.

Далее, система Host IPS не приемлет принципа «поставил и забыл». В отличие от антивируса, здесь для обеспечения точности и эффективности защиты требуется регулярный мониторинг и регулярное обслуживание системы.

Кроме того, нельзя одновременно включать IPS, брандмауэр и режим блокирования приложений. Рекомендуется начать с IPS, затем добавить брандмауэр, а потом при необходимости активировать режим блокирования приложений.

Также нельзя оставлять IPS, брандмауэр или механизм блокирования приложений в адаптивном режиме на неопределенный срок. Вместо этого надо включить адаптивный режим на короткие промежутки времени, когда у ИТ-администратора есть возможность отслеживать создаваемые правила.

И наконец, нельзя немедленно блокировать все, что система распознает как вторжение. Сначала стоит убедиться, что наблюдаемый трафик действительно является вредоносным. В этом помогут такие средства, как захват пакетов, сетевой IPS и другие.

Публикации по теме

|

|

|

29 апреля 2014

Многие компании закупают за свой счет мобильные гаджеты для сотрудников, часто бывающих в командировках. В этих условиях у ИТ-службы появляется насущная необходимость контролировать устройства, которые имеют доступ к корпоративным данным, но при этом находятся за пределами периметра корпоративной сети.

|

|

28 февраля 2014

Как известно, десять лет назад появился первый в мире мобильный вирус Cabir. Он был разработан для заражения телефонов Nokia Series 60, атака заключалась в появлении слова «Caribe» на экранах заражённых телефонов. Современные вирусы для мобильных устройств гораздо более опасны и многообразны.

|

|

28 января 2014

По принципу своей работы виртуальные машины напоминают физические. Поэтому для киберпреступников, атакующих корпоративные сети с целью хищения денег или конфиденциальной информации, привлекательны как виртуальные, так и физические узлы.

|

|

30 декабря 2013

Решения для защиты конечных точек появились на рынке не так давно, фактически после начала массового развертывания в компаниях локальных сетей. Прообразом этих продуктов послужил обычный антивирус для защиты персонального компьютера.

|

|